Zur zentralen Verwaltung von Sicherheitsprodukten verwendet ESET den ESET-Remote-Administrator (ERA). Steht dieser im Intranet mit NAT-Adressraum, so ist er nicht ganz einfach aus dem Internet erreichbar.

Ich beschreibe hier die notwendigen Schritte, um Remote-Clients dennoch den Kontakt zum ERA-Server zu ermöglichen, ohne eine VPN-Verbindung aufzubauen.

Die Umgebung

- Serveradresse im Intranet: era.mynet.local:2222

- Serveradresse extern: eraextra.mydomain.com:12345

- Es existiert ein DNS Record auf eraextra.mydomain.com, der auf die externe IP-Adresse zeigt.

- Es gibt eine Firewall NAT-Regel, die eraextra.mydomain.com:12345 umsetzt auf era.mynet.local:2222

- Die externen Clients erhalten ein angepasstes Installerpaket, welches dem Extranet-Client ERA-Server und Port nennt (extraera.mydomain.com:12345)

- Serverzertifikat für beide Namespaces (mynet.local und mydomain.com).

Server-Zertifikat erzeugen

Dies ist ein wichtiger Schritt. Denn im Standard existiert nur ein Serverzertifikat auf die interne Adresse (mynet.local). Dies konnte ich mit Hilfe des ESET-Supports klären, da die Clients zunächst keinen Kontakt mit dem internen ERA aufnahmen.

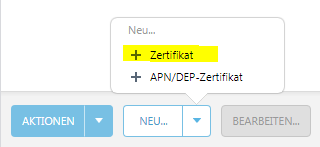

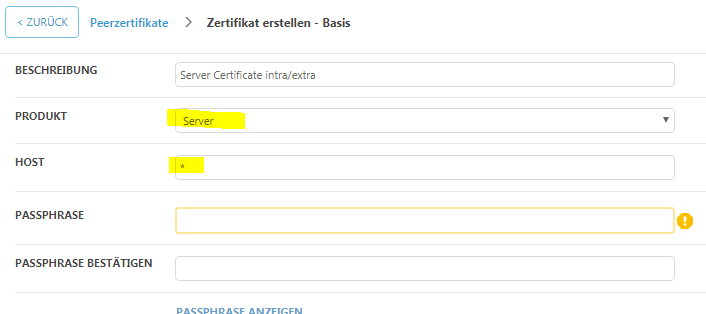

Im ERA-Server Admin > Zertifikate > Peerzertifikate > Neu

Hier wird der Einfachheit halber ein * bei Host eingetragen. Besser ist natürlich, interne und externe Adresse explizit im Zertifikat anzugeben.

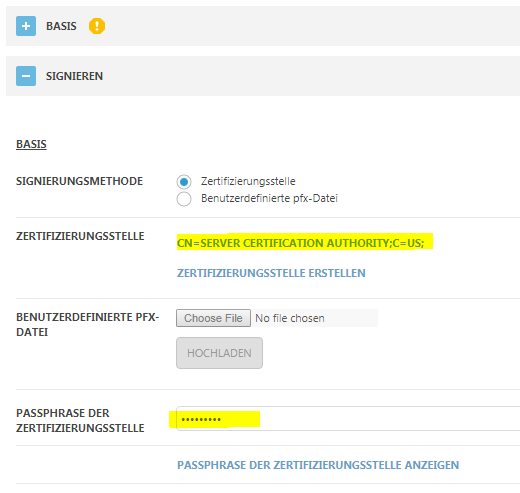

Im Unterpunkt „Signieren“ wird beim self-signed Zertifikat die mitgeliefere ERA-CA gewählt. Passphrase ist das root password der Appliance.

Server-Zertifikat tauschen

Nun muss das neue Server-Zertifikat ausgetauscht werden.

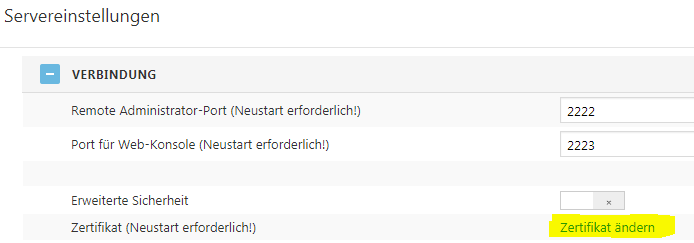

Admin > Servereinstellungen

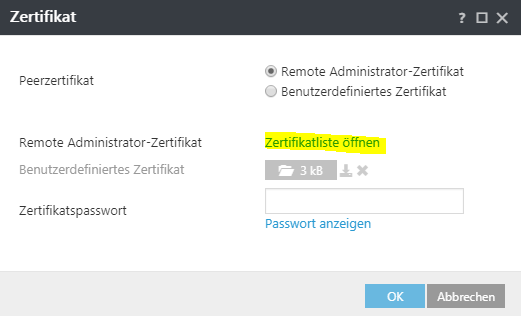

Unter Verbindung > Zertifikat kann das Zertifikat ausgetauscht werden.

Neues Zertifikat auswählen und mit OK übernehmen.

Der ERA-Server muss nun neu gestartet werden.